配置提升Windows server2003系统安全

2018-06-21 08:34:51来源:未知 阅读 ()

对于Windows 2003系统管理员来说,最关心的事情莫过于Windows 2003系统的安全了。为了提高系统的安全程度,我们可能对系统进行了多方面的安全设置,但是这些安全设置是否能够全面提升系统的安全级别、系统是否还存在着一些不安全的因素、系统的总体安全等级处于什么水平,对于这些,我们需要有一个整体的了解和掌握。

一、安全配置和分析以及安全模板的基础知识

1. 安全配置和分析

安全配置和分析概述“安全配置和分析”是分析和配置本地系统安全性的一个工具。包括:

·安全分析

计算机上的操作系统和应用程序的状态是动态的。例如,为了能立刻解决管理或网络问题,您可能需要临时性地更改安全级别。然而,经常无法恢复这种更改。这意味着计算机不能再满足企业安全的要求。常规分析作为企业风险管理程序的一部分,允许管理员跟踪并确保在每台计算机上有足够高的安全级别。管理员可以调整安全级别,最重要的是,检测在系统长期运行过程中出现的任何安全故障。“安全配置和分析”使您能够快速查阅安全分析结果。在当前系统设置的旁边提出建议,用可视化的标记或注释突出显示当前设置与建议的安全级别不匹配的区域。“安全配置和分析”也提供了解决分析显示的任何矛盾的功能。

·安全配置

“安全配置和分析”还可以用于直接配置本地系统的安全性。利用个人数据库,可以导入由“安全模板”创建的安全模板,并将这些模板应用于本地计算机。这将立即使用模板中指定的级别配置系统安全性。

2、安全模板

安全模板使用 Microsoft 管理控制台的安全模板管理单元,您可以创建计算机或网络的安全策略。它是考虑整个系统范围内安全的单点入口点。安全模板管理单元并不引入新的安全参数,它只是将所有的现有安全属性组织在一起以便于安全管理。将安全模板导入到“组策略”对象中可以通过立即配置域或部门的安全性来简化域管理。要将安全模板应用于本地计算机,可以使用“安全配置和分析”或 Secedit 命令行工具。

安全模板可用于定义以下内容:

·帐户策略

·密码策略

·帐户锁定策略

·Kerberos 策略

·本地策略

·审核策略

·用户权限分配

·安全选项

·事件日志:应用程序、系统和安全的事件日志设置

·受限制的组:安全敏感组的成员资格

·系统服务:系统服务的启动和权限

·注册表:注册表项的权限

·文件系统:文件夹和文件的权限

原文地址:www.windows7en.cn/server/4522.html

[NextPage]将每个模板都另存为基于文本的 .inf 文件。这允许您复制、粘贴、导入或导出某些或所有模板属性。在安全模板中可以包含除“Internet 协议”安全和公用密钥策略之外的所有安全属性。

3、配置本地计算机安全有两种方法

配置本地计算机安全有两种方法使用命令行和Windows 图形界面。这里主要介绍前者。Windows命令行最大的一个特点就是对网络管理的便宜性,管理员只需在命令行窗口输入几个命令,就可以完成诸多繁杂的操作,达到预期的目的。而且可以通过一些命令工具判断网络内部的物理故障以及网络安全问题,实现网络管理的自动化和批量化。

Windows 9X 下的DOS 与Windows NT/2000/XP/2003 下的命令行,虽然提供的都是黑白分明的字符界面,但其本质还是有所区别的。原因在于Windows NT/2000/XP/2003 已经彻底脱离了DOS 的桎梏,DOS 只是作为操作系统所提供的虚拟机而存在,换句说,命令行已经不再是基础,而成为了一种工具。然而,我们却不能因此而小觑了这些貌似简单的命令行工具。原因很简单,命令行仍然是我们解决棘手的问题的首先。

命令行格式:/secedit /analyze /db FileName.sdb [/cfg FileName] [/overwrite] [/log FileName] [/quiet]

主要参数:

/db FileName :指定用于执行此次分析的数据库。

/cfg FileName :指定在执行分析前要导入到数据库中的安全模板。安全模板是使用安全模板管理单元创建的。

/log FileName :指定一个文件,用于记录配置过程所处的状态。如果未指定,配置数据将被记录在 %windir%\security\logs 文件夹的 Scesrv.log 中。

/quiet :指定在执行分析过程时不作更多参与。

/log logpath : 指定一个文件,该文件用于记录配置过程所处的状态。如未指定,配置数据将被记录在 %windir%\Security\Logs 文件夹的 scesrv.log 文件中。

/quiet :指定应该在不提示用户的情况下进行配置。

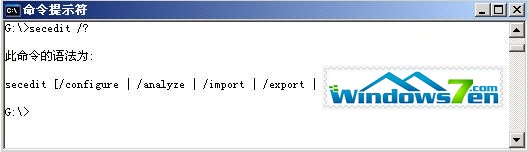

使用Secedit 命令行工具建立模板。通过在批处理文件或自动任务计划程序的命令提示符下调用 Secedit.exe 工具,可以自动创建和应用模板,以及分析系统的安全性。也可以从命令提示符下动态运行该命令。当必须分析或配置多台计算机的安全性,并且需要在非工作时间执行任务时,Secedit.exe 很有用。要查看该命令的完整语法,请在命令提示符下输入:secedit /? ,见图1 。

图1 secedit命令的完整语法

下面简单介绍以下子命令:

l secedit /analyze :可通过将其与数据库中的基本设置相比较,分析一台计算机上的安全设置。

l secedit /configure :通过应用存储在数据库中的设置配置本地计算机的安全性设置。

l secedit /export :可将存储在数据库中的安全性设置导出。

l secedit /import :可将安全性模板导入到数据库以便模板中指定的设置可应用到系统或作为分析系统的依据。

l secedit /validate :验证要导入到分析数据库或系统应用程序的安全模板的语法。

l secedit /GenerateRollback: 可根据配置模板生成一个回滚模板。在将配置模板应用到计算机上时,可以选择创建回滚模板,该模板在应用时会将安全性设置重置为应用配置模板前的值。

默认情况下几个安全模板文件如下:

·默认安全设置 模板(Setup security.inf)

Setup security.inf 模板是在安装期间针对每台计算机创建的。取决于所进行的安装是完整安装还是升级,该模板在不同的计算机中可能不同。Setup security.inf 代表了在安装操作系统期间所应用的默认安全设置,其中包括对系统驱动器的根目录的文件权限。它可以用在服务器或客户端计算机上,但不能应用于域控制器。此模板的某些部分可应用于故障恢复。请不要通过使用“组策略”来应用 Setup security.inf。此模板含有大量数据,如果通过组策略来应用它,可能会严重降低性能(因为策略是定期刷新的,这样做将导致在域中移动大量数据)。因此,建议在局部应用 Setup security.inf 模板。由于 Secedit 命令行工具支持该功能,因此建议使用该工具。

·域控制器默认安全设置模板 (DC security.inf)

该模板是在服务器被升级为域控制器时创建的。它反映了文件、注册表以及系统服务的默认安全设置。重新应用它后,上述范围的安全设置将被重新设置为默认值。它可能覆盖由其他应用程序创建的新文件、注册表和系统服务的权限。使用“安全配置和分析”管理单元或 Secedit 命令行工具可以应用它。

·兼容模板 (compatws.inf)

工作站和服务器的默认权限主要授予三个本地组:Administrators、Power User

版权申明:本站文章部分自网络,如有侵权,请联系:west999com@outlook.com

特别注意:本站所有转载文章言论不代表本站观点,本站所提供的摄影照片,插画,设计作品,如需使用,请与原作者联系,版权归原作者所有

- Windows Server 2003 Service Pack 2 (x86)简体中文版下载 2018-06-21

- 关闭Windows Server 2003的 IE增强的安全配置 2018-06-21

- 尝鲜:Windows Server 2003 R2系统(多图) 2018-06-21

- Windows Server 2003系统设置加速关机速度 2018-06-21

- Windows Server 2003优化 2018-06-21

IDC资讯: 主机资讯 注册资讯 托管资讯 vps资讯 网站建设

网站运营: 建站经验 策划盈利 搜索优化 网站推广 免费资源

网络编程: Asp.Net编程 Asp编程 Php编程 Xml编程 Access Mssql Mysql 其它

服务器技术: Web服务器 Ftp服务器 Mail服务器 Dns服务器 安全防护

软件技巧: 其它软件 Word Excel Powerpoint Ghost Vista QQ空间 QQ FlashGet 迅雷

网页制作: FrontPages Dreamweaver Javascript css photoshop fireworks Flash